- Секреты Табличной Крепости: Как Построить Непробиваемую Защиту Данных и Прав Доступа

- Почему Защита Таблиц – Это Важно?

- Основные Принципы Защиты Данных

- Настройка Прав Доступа в Таблицах: Пошаговое Руководство

- Защита Электронных Таблиц (Excel, Google Sheets)

- Excel

- Google Sheets

- Защита Баз Данных (MySQL, PostgreSQL)

- MySQL

- PostgreSQL

- Дополнительные Меры Безопасности

Секреты Табличной Крепости: Как Построить Непробиваемую Защиту Данных и Прав Доступа

Мы, как люди, работающие с данными каждый день, понимаем, насколько важна их безопасность․ Таблицы – это часто ключевое хранилище информации, и от того, насколько хорошо мы настроим защиту, зависит сохранность наших секретов․ Давайте вместе разберемся, как создать настоящую "табличную крепость", чтобы злоумышленники не смогли добраться до ценных данных․

В этой статье мы поделимся нашим опытом и расскажем о проверенных методах защиты данных и настройки прав доступа в таблицах․ Мы рассмотрим различные подходы, от базовых настроек до продвинутых техник, которые помогут вам обеспечить максимальную безопасность․ Приготовьтесь, будет много полезной информации!

Почему Защита Таблиц – Это Важно?

Представьте себе ситуацию: конфиденциальные данные о ваших клиентах, финансовые отчеты компании или результаты исследований попадают в чужие руки․ Последствия могут быть катастрофическими: потеря репутации, финансовые убытки, судебные иски и даже уголовная ответственность․ Защита данных – это не просто формальность, это жизненно важная необходимость для любого бизнеса и организации․

Кроме того, не стоит забывать о требованиях законодательства․ Многие страны, включая Россию, имеют строгие законы о защите персональных данных, такие как Федеральный закон №152-ФЗ․ Несоблюдение этих законов может привести к серьезным штрафам и другим неприятностям․ Поэтому, инвестиции в защиту данных – это инвестиции в будущее вашей компании․

Основные Принципы Защиты Данных

Прежде чем мы перейдем к конкретным инструментам и настройкам, давайте определим основные принципы защиты данных, которыми мы руководствуемся:

- Минимизация данных: Собирайте только ту информацию, которая действительно необходима для достижения ваших целей․ Не храните избыточные данные, которые могут стать мишенью для злоумышленников․

- Шифрование: Зашифруйте данные, как при хранении, так и при передаче․ Это позволит защитить их от несанкционированного доступа, даже если злоумышленники смогут обойти другие уровни защиты․

- Контроль доступа: Предоставляйте доступ к данным только тем сотрудникам, которым он действительно необходим для выполнения их рабочих обязанностей․ Используйте ролевую модель доступа, чтобы упростить управление правами․

- Аудит: Ведите журнал всех действий, связанных с доступом к данным․ Это позволит вам отслеживать попытки несанкционированного доступа и выявлять нарушения безопасности․

- Резервное копирование: Регулярно создавайте резервные копии данных и храните их в безопасном месте․ Это позволит вам восстановить данные в случае сбоя или кибератаки․

Настройка Прав Доступа в Таблицах: Пошаговое Руководство

Теперь давайте перейдем к практическим шагам по настройке прав доступа в таблицах․ Мы рассмотрим примеры для различных типов таблиц, таких как электронные таблицы (Excel, Google Sheets) и базы данных (MySQL, PostgreSQL)․

Защита Электронных Таблиц (Excel, Google Sheets)

Электронные таблицы – это один из самых распространенных инструментов для работы с данными․ К счастью, они предоставляют достаточно возможностей для защиты данных и настройки прав доступа․

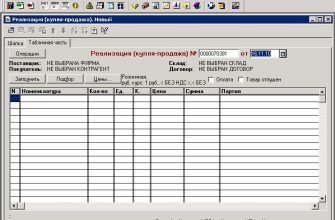

Excel

- Защита листа: В Excel можно защитить лист от изменений, выбрав вкладку "Рецензирование" и нажав кнопку "Защитить лист"․ Вы можете указать, какие действия разрешены пользователям, например, форматирование ячеек, вставка строк или столбцов․

- Защита книги: Чтобы защитить всю книгу от изменений, выберите вкладку "Файл", "Сведения" и нажмите кнопку "Защитить книгу"․ Вы можете установить пароль на открытие книги или ограничить доступ к изменениям структуры книги․

- Управление правами доступа: В корпоративной среде можно использовать службы управления правами доступа (RMS) для более гранулярного контроля над тем, кто имеет доступ к файлу и какие действия он может с ним совершать․

Google Sheets

- Защита листов и диапазонов: В Google Sheets можно защитить отдельные листы или диапазоны ячеек от изменений, выбрав "Данные" -> "Защитить листы и диапазоны"․ Вы можете указать, кто имеет право редактировать защищенные области․

- Общий доступ: Google Sheets позволяет предоставлять доступ к таблице различным пользователям с разными уровнями прав: "Просмотр", "Комментирование" и "Редактирование"․ Вы можете настроить общий доступ как для отдельных пользователей, так и для групп пользователей․

- История изменений: Google Sheets автоматически сохраняет историю изменений, что позволяет отслеживать, кто и когда вносил изменения в таблицу․

Защита Баз Данных (MySQL, PostgreSQL)

Базы данных – это более мощный инструмент для хранения и обработки данных, чем электронные таблицы․ Они предоставляют более широкие возможности для защиты данных и настройки прав доступа․

MySQL

- Управление пользователями: В MySQL можно создавать пользователей и назначать им различные права доступа к базам данных и таблицам․ Используйте команды

CREATE USERиGRANTдля управления пользователями и их правами․ - Привилегии: MySQL предоставляет широкий набор привилегий, которые можно назначать пользователям, например,

SELECT,INSERT,UPDATE,DELETE,CREATE,DROPи т․д․ Предоставляйте пользователям только те привилегии, которые им действительно необходимы․ - Роли: MySQL 8․0 и более поздние версии поддерживают роли, которые позволяют упростить управление правами доступа․ Вы можете создать роль, назначить ей набор привилегий и затем назначить эту роль пользователям․

PostgreSQL

- Управление пользователями и ролями: В PostgreSQL можно создавать пользователей и роли и назначать им различные права доступа к базам данных и таблицам․ Используйте команды

CREATE USER,CREATE ROLEиGRANTдля управления пользователями и их правами․ - Привилегии: PostgreSQL предоставляет широкий набор привилегий, которые можно назначать пользователям и ролям, например,

SELECT,INSERT,UPDATE,DELETE,CREATE,DROP,USAGEи т;д․ Предоставляйте пользователям и ролям только те привилегии, которые им действительно необходимы․ - Схемы: PostgreSQL позволяет создавать схемы, которые являются логическими контейнерами для таблиц и других объектов базы данных․ Вы можете назначать права доступа к схемам, чтобы контролировать, кто имеет доступ к объектам, содержащимся в этих схемах․

"Безопасность – это не продукт, а процесс․" ⏤ Брюс Шнайер

Дополнительные Меры Безопасности

Помимо настройки прав доступа, существует ряд дополнительных мер безопасности, которые мы рекомендуем применять для защиты ваших данных:

- Шифрование данных: Используйте шифрование для защиты данных при хранении и передаче․ В Excel и Google Sheets можно использовать пароли для защиты файлов․ В базах данных можно использовать встроенные функции шифрования или сторонние инструменты․

- Аудит: Включите аудит для отслеживания всех действий, связанных с доступом к данным․ Это позволит вам выявлять попытки несанкционированного доступа и нарушения безопасности․

- Регулярное резервное копирование: Регулярно создавайте резервные копии данных и храните их в безопасном месте․ Проверяйте работоспособность резервных копий, чтобы убедиться, что вы сможете восстановить данные в случае необходимости․

- Обновление программного обеспечения: Регулярно обновляйте программное обеспечение, которое вы используете для работы с данными, чтобы устранить известные уязвимости безопасности․

- Обучение персонала: Обучите своих сотрудников основам информационной безопасности․ Расскажите им о распространенных угрозах и о том, как их избежать․

Защита данных и настройка прав доступа в таблицах – это важная задача, которая требует комплексного подхода․ Надеемся, что наши советы и рекомендации помогут вам создать надежную "табличную крепость" и защитить ваши ценные данные от злоумышленников․ Помните, что безопасность – это непрерывный процесс, который требует постоянного внимания и совершенствования․

Мы убеждены, что, следуя этим простым, но эффективным шагам, вы сможете значительно повысить уровень безопасности ваших данных и избежать множества проблем в будущем․ Не пренебрегайте защитой данных, ведь это инвестиция в стабильность и успех вашего бизнеса!

Подробнее

| LSI Запрос | LSI Запрос | LSI Запрос | LSI Запрос | LSI Запрос |

|---|---|---|---|---|

| защита данных в excel | права доступа google sheets | безопасность базы данных | шифрование таблиц | аудит доступа к данным |

| резервное копирование таблиц | защита от кибератак таблиц | ролевая модель доступа к данным | закон о защите персональных данных | управление пользователями в mysql |